Pecet dla graczy za 6000 dolarów

25 maja 2007, 09:05Dell pokazał jeden z najdroższych pecetów w swojej ofercie. Maszyna XPS 720 H2C powstała z myślą o fanatycznych miłośnikach gier komputerowych. Jej cena rozpoczyna się od 5999 dolarów.

Gwiezdne wojny stały się rzeczywistością

4 października 2007, 10:55Od ogłoszenia przez prezydenta Reagana programu „Gwiezdnych Wojen” minęło już niemal 25 lat. Amerykanie poinformowali właśnie, że tarcza antyrakietowa zaczęła działać. W ubiegłym tygodniu z powodzeniem przeprowadzono ostateczne testy.

GridWise - inteligentne zarządzanie ogrzewaniem

23 stycznia 2008, 12:45Amerykański Departament Energii od roku testuje ciekawy system o nazwie GridWise. W ramach eksperymentu 112 domów w stanie Waszyngton wyposażono w urządzenia, które co 5 minut odbierają informacje o aktualnych cenach energii.

Radar zlikwiduje "martwy punkt"

14 kwietnia 2008, 15:54W przyszłym roku klienci Forda będą mogli zażyczyć sobie opcjonalnego zamontowania w samochodzie radaru pilnującego tzw. martwego punktu. Przypomnijmy, że jest to punkt w którym widoczny w lusterku bocznym wyprzedzający nas samochód nagle znika z pola widzenia.

Dotknąć wirtualnego

2 września 2008, 13:43Japońscy naukowcy posunęli się o krok dalej i zaprezentowali technologię, dzięki której, by poczuć wyświetlany na ekranie obiekt, nie będziemy musieli zakładać na dłoń rękawic, ani chwytać za dżojstik. W Kraju Kwitnącej Wiśni zaprzęgnięto do pracy ultradźwięki.

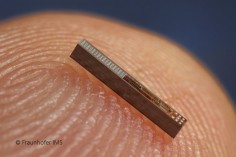

Implant zamiast ciśnieniomierza

6 stycznia 2009, 11:57Monitorowanie nadciśnienia i skuteczności jego leczenia jest obecnie bardzo uciążliwe dla pacjenta. Wymaga noszenia przy sobie urządzenia utrwalającego zapis oraz naramiennego rękawa, który napompowuje się również w nocy. Metodę tę może zastąpić coś bardzo małego i wygodnego: implant umieszczany na stałe w tętnicy udowej.

Randka z zapachem

15 kwietnia 2009, 08:36Już wkrótce serwisy randkowe będą zapewne oferować możliwość przetestowania zapachu potencjalnego partnera jeszcze przed pierwszym spotkaniem twarzą w twarz, a wszystko dzięki powstałej niedawno firmie Basisnote z Berna. Jej założyciel, biolog August Hämmerli, podkreśla, że wbrew pozorom, to ważna część profilu, bo nawet jeśli wszystko pasuje, mamy te same zainteresowania i dużo do omówienia, ale nie możemy wytrzymać woni drugiej osoby, ze związku raczej nic nie wyjdzie.

Kto wspiera Chrome OS?

10 lipca 2009, 11:43Ledwo Google poinformował o pracach nad Chrome OS, a już mogliśmy dowiedzieć się, że najwięksi producenci sprzętu komputerowego wspierają jego rozwój i zostali partnerami Google'a. Prawda jednak, jak informuje Computerworld, wygląda inaczej niż chciałby tego wyszukiwarkowy gigant.

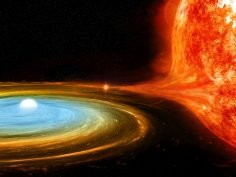

Niezwykły biały karzeł

20 października 2021, 11:22Znaczna część gwiazd w toku swojej ewolucji zamienia się w białe karły, niezwykle gęste obiekty wielkości Ziemi o masie zbliżonej do masy Słońca. Teraz po raz pierwszy astronomowie zauważyli białego karła nagle zmieniającego jasność w bardzo krótkim czasie. Znajduje się on w układzie podwójnym w odległości około 1400 lat od Ziemi i pobiera materię materię z towarzyszącej mu gwiazdy.

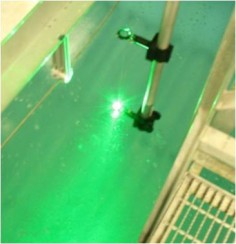

Podwodna komunikacja

8 września 2009, 11:07W Laboratorium Badawczym Marynarki Wojennej USA trwają badania nad wykorzystaniem laserów do podwodnej komunikacji. Odpowiednio skoncentrowany promień lasera generuje pod wodą bańki powietrza, która pękając wydają dźwięk o głośności 220 decybeli.